Tycoon 2FA: smantellata una delle più grandi piattaforme di phishing-as-a-service. Coinvolte anche 800 vittime in Italia!

Un’operazione internazionale guidata da Microsoft e coordinata con Europol ha portato allo smantellamento della piattaforma Tycoon 2FA, utilizzata per campagne di phishing e furto di identità su larga scala. Il servizio è stato collegato a oltre 96.000 vittime nel mondo e a circa 800 casi in Italia

È di queste ore la notizia della conclusione di un’operazione internazionale guidata da Microsoft e condotta in coordinamento con Europol e numerosi partner del settore cybersecurity che ha portato allo smantellamento di Tycoon 2FA, uno dei servizi di phishing più diffusi degli ultimi anni.

L’intervento ha colpito un’infrastruttura utilizzata da migliaia di cybercriminali per colpire account email e servizi cloud attraverso campagne di “impersonation” su larga scala.

Con “impersonation”, ci sembra importante ricordarlo, si indica la capacità di un attaccante di impersonare – cioè assumere l’identità digitale – di un utente legittimo all’interno di un sistema informatico.

Attraverso tecniche di phishing avanzato, la piattaforma consentiva di intercettare in tempo reale credenziali, codici di autenticazione e cookie di sessione. Una volta ottenuti questi elementi, gli attaccanti potevano accedere agli account come se fossero l’utente originale, aggirando i controlli di sicurezza e muovendosi all’interno dei sistemi con un livello di fiducia elevato.

Va detto anche che questo tipo di attacco rappresenta un’evoluzione significativa rispetto al phishing tradizionale, puntando direttamente a prendere il controllo della sessione di autenticazione, permettendo ai criminali di operare nei sistemi aziendali sotto l’identità della vittima.

L’operazione internazionale contro Tycoon 2FA

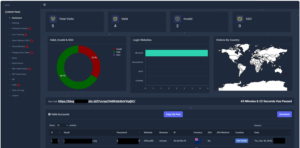

L’azione coordinata ha portato al sequestro di oltre 300 domini utilizzati dall’infrastruttura principale del servizio. Si trattava di elementi centrali per il funzionamento della piattaforma: pagine di login fraudolente, pannelli di gestione delle campagne di phishing e sistemi di controllo utilizzati dagli operatori criminali.

L’operazione è stata condotta sulla base di un ordine del tribunale federale statunitense per il distretto meridionale di New York e ha coinvolto un’ampia coalizione di partner pubblici e privati. Tra le organizzazioni che hanno contribuito alle attività investigative e operative figurano, tra gli altri, Cloudflare, Coinbase, Proofpoint, Intel471, TrendAI, Shadowserver Foundation, Resecurity, eSentire e Health-ISAC.

Il coordinamento internazionale è stato facilitato dal Cyber Intelligence Extension Programme (CIEP), un’iniziativa gestita da Europol pensata per rafforzare la collaborazione operativa tra aziende tecnologiche, società di cybersecurity e autorità investigative.

Tradizionalmente, la cooperazione pubblico-privato nel contrasto al cybercrime si è concentrata soprattutto sulla condivisione di informazioni di intelligence, come indicatori di compromissione, infrastrutture utilizzate dagli attaccanti o analisi tecniche delle minacce. Il programma CIEP nasce proprio per superare questo limite e trasformare queste informazioni in azioni coordinate sul piano operativo.

Attraverso questo framework, Europol può riunire rapidamente i diversi attori coinvolti — aziende tecnologiche, fornitori di sicurezza, forze dell’ordine e organismi di risposta agli incidenti — per ricostruire l’intera infrastruttura di una minaccia e intervenire in modo sincronizzato su più giurisdizioni, ad esempio sequestrando domini, disattivando server o avviando attività investigative.

Un approccio di questo tipo è diventato sempre più necessario perché le infrastrutture utilizzate dal cybercrime sono oggi distribuite su scala globale: un attacco può essere progettato in un Paese, ospitato su server in un altro e colpire organizzazioni situate in decine di Stati diversi. In questo scenario, la capacità di coordinare rapidamente interventi tra attori pubblici e privati rappresenta uno degli strumenti più efficaci per interrompere le catene operative delle campagne criminali.

Tycoon 2FA e il fenomeno del phishing-as-a-service

Per comprendere la portata del caso Tycoon 2FA è necessario guardare al modello operativo che ha reso possibile la sua diffusione.

Non si trattava di un singolo toolkit utilizzato da un gruppo criminale, ma di un vero e proprio servizio industrializzato di phishing-as-a-service. In pratica, la piattaforma metteva a disposizione degli attaccanti una serie di strumenti pronti all’uso per condurre campagne di phishing avanzate senza necessità di competenze tecniche elevate.

Il sistema forniva modelli di email fraudolente, pagine di accesso quasi indistinguibili da quelle dei servizi originali e strumenti per la gestione delle campagne. L’elemento più sofisticato, tuttavia, era la capacità di intercettare in tempo reale le sessioni di autenticazione degli utenti.

Quando una vittima inseriva le proprie credenziali in una pagina di login falsa, il sistema catturava non solo username e password ma anche codici di autenticazione temporanei e cookie di sessione. In questo modo gli attaccanti potevano accedere agli account anche quando era attiva l’autenticazione multifattore, aggirando una delle principali misure di difesa adottate dalle organizzazioni.

Tycoon 2FA: una piattaforma globale con decine di migliaia di vittime

Secondo le analisi condotte dagli esperti di sicurezza, Tycoon 2FA era attivo almeno dal 2023 e ha raggiunto una diffusione globale significativa.

Il servizio è stato collegato a oltre 96.000 vittime di phishing nel mondo, tra cui più di 55.000 clienti Microsoft.

La portata delle campagne è stata notevole: nel corso del 2025 Tycoon 2FA è stato responsabile di decine di milioni di email fraudolente ogni mese, diventando una delle principali fonti di tentativi di phishing intercettati dai sistemi di difesa.

Tra i settori più colpiti figurano sanità, istruzione e pubblica amministrazione, contesti nei quali il valore dei dati trattati e la criticità dei servizi rendono particolarmente grave l’impatto di eventuali compromissioni.

Il caso italiano: circa 800 vittime

Anche l’Italia è stata coinvolta nelle campagne legate alla piattaforma.

Secondo le informazioni diffuse nell’ambito dell’operazione, nel Paese sono state registrate circa 800 vittime, un dato che colloca l’Italia al nono posto tra i Paesi europei più colpiti.

Le organizzazioni prese di mira riflettono lo stesso schema osservato a livello internazionale: aziende private, istituti scolastici, strutture sanitarie e istituzioni pubbliche. In molti casi gli attacchi miravano a compromettere account cloud aziendali e sistemi di posta elettronica utilizzati per la gestione delle comunicazioni interne e dei processi amministrativi.

Questo tipo di accesso rappresenta spesso il primo passo di attacchi più complessi, come frodi basate sulla compromissione delle email aziendali (Business Email Compromise), furto di dati o distribuzione di malware all’interno delle reti.

L’economia dell’impersonazione digitale

Il caso Tycoon 2FA riflette una trasformazione più ampia nel panorama del cybercrime: la nascita di una vera e propria economia dell’impersonazione digitale.

Negli ultimi anni si è sviluppato un ecosistema criminale nel quale diversi attori si specializzano in singole attività:

- sviluppo di toolkit di phishing

- infrastrutture di hosting e server

- servizi per l’invio massivo di email

- marketplace per la vendita di accessi compromessi

In questo modello, piattaforme come Tycoon 2FA rappresentano solo uno degli anelli di una catena più ampia. Una volta ottenuto l’accesso a un account, le credenziali o le sessioni compromesse possono essere rivendute ad altri gruppi criminali che le utilizzano per attacchi più sofisticati, inclusi ransomware o frodi finanziarie.

Il ruolo della collaborazione pubblico-privato

Uno degli aspetti più rilevanti dell’operazione contro Tycoon 2FA è la dimensione collaborativa dell’intervento.

La complessità delle infrastrutture utilizzate dal cybercrime rende infatti difficile per una singola organizzazione ricostruire l’intero quadro delle attività criminali. Nel caso specifico, la cooperazione tra aziende tecnologiche, società di sicurezza e autorità di polizia ha consentito di combinare diverse fonti di intelligence: telemetria tecnica, analisi dei forum criminali, tracciamento dei flussi finanziari e dati sulle vittime.

Questo approccio ha permesso di identificare e colpire i nodi centrali dell’infrastruttura utilizzata dalla piattaforma, riducendo la capacità degli operatori di continuare le proprie attività.