Home Cerca

dell technologies - Risultati della ricerca

Se non sei stato felice di questa ricerca, riprova con un'altra ricerca con differenti parole chiave

Una nuova BlackBerry tra Blockchain e Security: «Così abilitiamo la rivoluzione mobile e scateniamo...

Blockchain, reti e database distribuiti, sicurezza, scambio di denaro, informazioni critiche… È una rivoluzione senza precedenti che abilita, finalmente, tutta la potenza delle piattaforme mobili. Una rivoluzione a cui BlackBerry e CleverMobile Distribution hanno dedicato un evento di grande successo per i system integrator

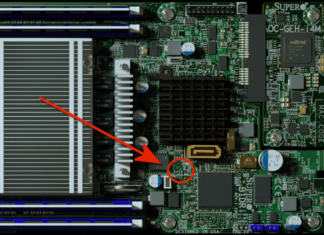

«Un chip cinese per spiare Apple, Amazon e altri colossi». Tra smentite e timori,...

C’è un’inchiesta di Bloomberg BusinessWeek che sta facendo tremare i pilastri mercato ICT mondiale. Secondo quanto riportato in un dettagliato report ci sarebbe un microchip misterioso che servirebbe alla Cina per spiare tutto e tutti. Lo avrebbero trovato alcuni agenti di Polizia in Canada, durante un ordinario controllo chiesto da Amazon sui server di un suo fornitore - Elemental Technologies che a sua volta ha acquistato da Super Micro Computer. Partite subito le smentite ma il mercato trema

IOT e distributori informatica, Tech Data «Servono opportunità vere e un aggregatore di valore…...

IOT e distributori informatica, IOT e system integrator, IOT e business. Alla larga le frasi fatte e le visioni di insieme. Tech Data Italia rimette le cose in ordine e lancia, come anticipato nei mesi scorsi, un progetto che ne ridefinisce il ruolo nella catena del valore. Un’offerta di configurazioni end to end e servizi senza precedenti, un nuovo marchio di qualità per i partner, nuove soluzioni per mercati verticali, nuovi consulenti in affiancamento dei partner, un nuovo centro di gravità per vendor e reseller. Tutti i dettagli in una intervista esclusiva

Nuove truffe via mail e Office 365, ecco cosa sta capitando e come difendersi

I sistemi di posta elettronica in cloud, Office365, la stessa Pec sono da tempo diventati i bersagli preferiti per hacker e cybercriminali. Dal Phishing al Ransomware i sistemi sono sempre gli stessi ma evolvono a velocità inarrestabile e difficile da monitorare, controllare, prevedere… In questa nuova puntata delle video guide #RockYourSecurity Alessandra Pranzo di Check Point ci racconta come, dove e perché gli hacker stanno mettendo in ginocchio i nostri sistemi di posta e soprattutto, ci offre una guida su cosa fare e cosa non fare in caso di truffa o infezione

WannaCry Ransomware un anno dopo, ecco perché oggi è peggio e stiamo rischiando grosso

Wannacry Ransomware, un anno dopo. Abbiamo appena celebrato il “compleanno” di uno dei più clamorosi attacchi mai riscontrati in Europa e in Italia. Dopo avere spento le candeline resta una situazione resa ancora più complicata dall’arrivo del GDPR. In un “instant” video, David Gubiani di Check Point spiega in esclusiva perché, dati alla mano, oggi siamo “messi” peggio di un anno fa e stiamo rischiando grosso… «colpa degli attacchi di V Generazione»

«Uniamo due mondi per creane uno… con un valore straordinario», Red Hat, IBM, Tech...

Red Hat, IBM, Tech Data e il progetto LinuxONE. Un’opportunità di valore, con un cuore Open Source, che il prossimo 18 aprile sarà raccontata al canale nel corso di un appuntamento esclusivo. Tutti i dettagli