Data Manipulation: la minaccia invisibile che sta cambiando la cybersecurity industriale. Il ransomware continua a essere la faccia più visibile della minaccia cyber industriale. Impianti bloccati, produzioni ferme, ospedali offline, supply chain interrotte: sono gli attacchi che fanno notizia, perché l’impatto è immediato, tangibile e spesso – ci si consenta il termine – spettacolare.

Ma nella visione di Nozomi Networks il vero cambiamento in corso si sta muovendo altrove, in una dimensione molto meno evidente e molto più difficile da intercettare.

Il report più recente pubblicato dalla società e intitolato“OT/IoT Cybersecurity Trends and Insights” fotografa infatti una fase nella quale gli attaccanti puntano sempre meno al sabotaggio esplicito e sempre più alla manipolazione silenziosa dei processi industriali, con operazioni progettate per restare invisibili il più a lungo possibile.

“Parliamo di qualcosa di più silenzioso”, spiega Alessandro Di Pinto, Senior Director Security Researchdi Nozomi Networks. “Non stiamo parlando di furto dati o blocco dei sistemi. Stiamo parlando di impatto nelle catene operative industriali”.

Data Manipulation: l’Italia osservata dai sensori OT

I dati raccolti nel report in questo caso si riferiscono alsecondo semestre dello scorso anno e fotografano quindi uno scenario precedente all’ulteriore escalation geopolitica degli ultimi mesi. Un elemento non secondario, perché secondo l’azienda molte delle dinamiche oggi emergenti — soprattutto sul fronte degli attacchi statuali e delle infrastrutture critiche — potrebbero intensificarsi ulteriormente nel corso del 2026.

Parliamo comunque di un perimetro di osservazione davvero ampio: le informazioni analizzate provengono infatti dai sensori installati direttamente all’interno di ambienti OT e IoT industriali distribuiti a livello globale.

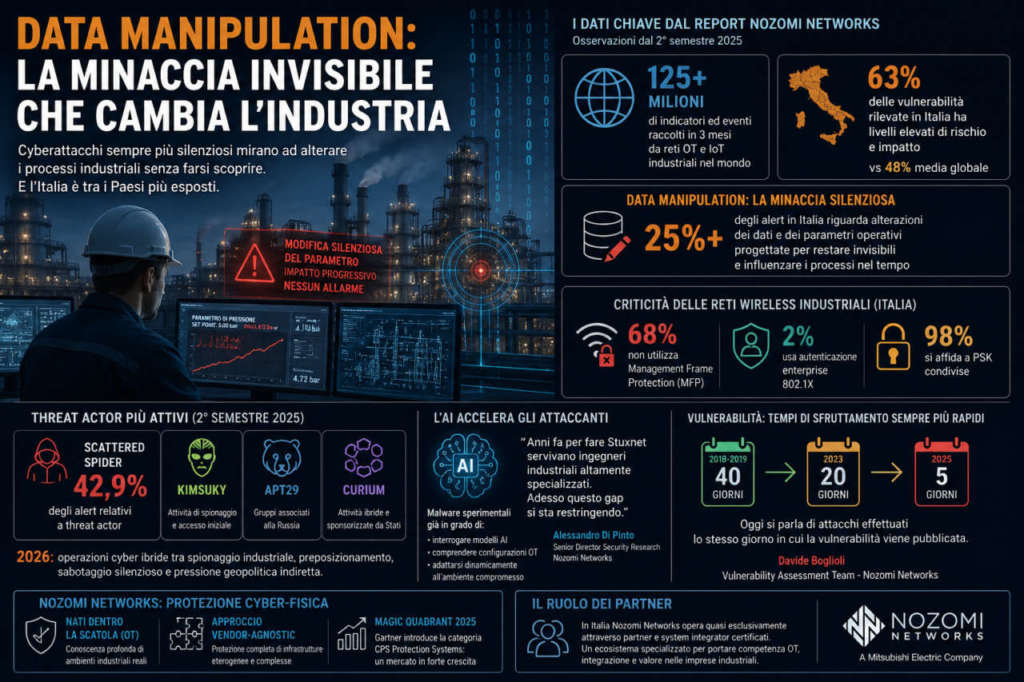

“In tre mesi – spiega ancora Alessandro Di Pinto – parliamo di una raccolta che supera i 125 milioni di indicatori ed eventi provenienti da reti industriali, impianti produttivi e infrastrutture operative”.

Una base osservativa che consente a Nozomi Networksdi identificare trend, tecniche di attacco e vulnerabilità direttamente dentro ambienti industriali reali.

Ed è proprio da questa osservazione diretta delle reti industriali che emerge una specificità italiana particolarmente interessante.

Secondo il report, il 63% delle vulnerabilità rilevate negli ambienti industriali italiani presenta livelli elevati di rischio e impatto. Un dato superiore alla media globale, che si ferma al 48% e che contribuisce a delineare un quadro di esposizione particolarmente delicato per il sistema industriale nazionale.

Ma l’aspetto più interessante riguarda soprattutto l’evoluzione delle tecniche di attacco osservate negli ambienti OT.

A livello globale continuano a dominare attività più tradizionali, come Adversary-in-the-Middle, compromissione delle credenziali e brute force. Parallelamente, però, sta emergendo con sempre maggiore continuità anche un’altra tipologia di minaccia, molto più difficile da individuare: la Data Manipulation.

Nel caso italiano questo fenomeno appare particolarmente visibile. Secondo Nozomi Networks, oltre un quarto degli alert osservati nel Paese riguarda infatti alterazioni dei parametri operativi e dei dati industriali: modifiche spesso minime, progettate per influenzare silenziosamente processi, produzioni e catene operative senza generare immediatamente anomalie evidenti.

Ed è proprio questa natura invisibile a renderla una delle evoluzioni più insidiose oggi osservate nel panorama della cybersecurity industriale.

Data manipulation: la sfida cyber per il mondo industriale

Secondo Alessandro Di Pinto, è proprio qui che si sta consumando uno dei cambiamenti più rilevanti della cybersecurity industriale. Dopo aver ottenuto accesso a una rete OT — spesso attraverso tecniche relativamente semplici come brute force o compromissione delle credenziali — gli attaccanti tendono sempre meno a provocare interruzioni immediate o eventi facilmente identificabili.

L’obiettivo diventa invece modificare in modo quasi impercettibile parametri, configurazioni e dati operativi, alterando progressivamente il comportamento dei processi industriali senza attirare attenzione.

Come spiega Alessandro Di Pinto, anche variazioni minime all’interno di un processo produttivo possono generare effetti a catena lungo la supply chain, provocando anomalie operative, problemi qualitativi e interruzioni che diventano evidenti solo molto tempo dopo la compromissione iniziale.

È una logica profondamente diversa rispetto al ransomware tradizionale. L’attacco non punta a fermare immediatamente gli impianti o a rendere evidente la compromissione, ma a degradare nel tempo qualità produttiva, affidabilità, continuità operativa e reputazione industriale, restando invisibile il più a lungo possibile.

Ed è proprio questa dimensione silenziosa, secondo Nozomi Networks, a rendere la Data Manipulation una delle evoluzioni più complesse da gestire nel panorama OT contemporaneo, a metà strada tra cybercrime, spionaggio industriale e pressione geopolitica.

La lezione di Stuxnet

Questa logica non è del tutto nuova nel mondo OT. Alessandro Di Pinto cita infatti il caso di Stuxnet, ancora oggi considerato uno degli esempi più sofisticati di attacco cyber contro infrastrutture industriali, proprio perché progettato per alterare silenziosamente il funzionamento di sistemi fisici senza rendere immediatamente evidente la compromissione.

Il malware, scoperto nel 2010 ma operativo già da anni, alterava il funzionamento delle centrifughe utilizzate per l’arricchimento dell’uranio in Iran mentre contemporaneamente inviava ai sistemi di controllo parametri apparentemente regolari, impedendo agli operatori di comprendere l’origine delle anomalie.

“Per tre anni è rimasto latente continuando a eseguire questi attacchi”, osserva Di Pinto.

Ed è proprio questa capacità di agire in modo invisibile, degradando progressivamente processi fisici e operativi senza generare segnali immediatamente evidenti, a rappresentare oggi una delle principali preoccupazioni nel mondo della cybersecurity industriale.

Cyber warfare e preposizionamento

Sul fondo di questo scenario si muove poi un altro elemento sempre più centrale: il rapporto tra cybersecurity industriale e tensioni geopolitiche.

Secondo Alessandro Di Pinto, le operazioni cyber contro infrastrutture critiche non iniziano nel momento in cui esplode una crisi internazionale. La fase più importante avviene molto prima, attraverso attività di infiltrazione, accesso silenzioso e preposizionamento all’interno delle reti.

“Uno Stato non colpisce mai le infrastrutture critiche quando c’è un evento geopolitico”, osserva. “Si è già posizionato tempo prima”.

Il report collega direttamente questo scenario alle attività di gruppi statuali e hacktivisti osservate negli ultimi mesi, con particolare attenzione alle tensioni tra Iran, Russia, Cina e Stati Uniti.

Nel secondo semestre del 2025, il gruppo ScatteredSpider ha rappresentato da solo il 42,9% degli alert relativi a threat actor rilevati da Nozomi Networks. Tra gli attori più attivi compaiono anche Kimsuky, APT29 e CURIUM, gruppi spesso associati a dinamiche di cyber warfare e attività sponsorizzate da Stati.

Secondo l’azienda, il 2026 sarà sempre più caratterizzato da operazioni cyber ibride nelle quali spionaggio industriale, preposizionamento dentro infrastrutture critiche, sabotaggio silenzioso e pressione geopolitica indiretta tenderanno a sovrapporsi in modo sempre più stretto.

Data Manipulation: perché l’Italia è particolarmente esposta

Nel quadro delineato da Nozomi Networks, l’Italia occupa una posizione particolarmente delicata. La forte specializzazione manifatturiera, il ruolo logistico nel Mediterraneo, la presenza di supply chain industriali molto distribuite e di infrastrutture considerate strategiche rendono infatti il Paese un bersaglio potenzialmente rilevante nel panorama OT.

Allo stesso tempo, però, una parte significativa del tessuto industriale italiano continua a convivere con impianti legacy, processi di aggiornamento tecnologico complessi e una forte frammentazione produttiva. A questo si aggiunge una governance cyber che, soprattutto nelle realtà manifatturiere di medie dimensioni, risulta spesso ancora poco strutturata rispetto alla crescente esposizione delle infrastrutture operative.

“Le aziende italiane sono più piccole e più padronali”, osserva Davide Ricci, manager responsabile del go to market italiano. “Investimenti che non sono direttamente collegati alla produzione fanno più fatica a passare”.

Secondo Davide Ricci, il problema non riguarda soltanto attacchi sofisticati sponsorizzati da Stati, ma anche vulnerabilità operative molto più quotidiane: accessi remoti dimenticati, chiavette USB lasciate collegate ai sistemi industriali, reti wireless poco protette o dispositivi IoT introdotti negli impianti senza una reale governance della sicurezza.

Ed è proprio sul fronte delle reti wireless industriali che il report evidenzia alcune delle criticità più significative. Il 68% delle infrastrutture osservate non utilizza infatti Management Frame Protection, mentre solo il 2% adotta autenticazione enterprise 802.1X. Parallelamente, il 98% continua a basarsi su sistemi PSK condivisi, un modello che secondo Nozomi Networks risulta sempre meno adeguato per ambienti industriali critici.

L’intelligenza artificiale accelera gli attaccanti

In tutto questo, si inserisce poi il tema dell’intelligenza artificiale, destinato secondo Nozomi Networks ad accelerare ulteriormente la trasformazione del panorama cyber industriale.

Per Alessandro Di Pinto il punto non riguarda soltanto campagne di phishing più credibili o contenuti generati automaticamente. L’effetto più profondo dell’AI sarebbe soprattutto l’abbassamento della barriera di competenze necessarie per costruire attacchi sofisticati contro sistemi OT.

“Anni fa per fare Stuxnet servivano ingegneri industriali altamente specializzati”, osserva. “Adesso questo gap si sta restringendo”.

Secondo Di Pinto, stanno già emergendo malware sperimentali capaci di interrogare modelli AI per comprendere configurazioni industriali, interpretare parametri operativi e adattarsi dinamicamente agli ambienti compromessi. Una forma ancora embrionale di cyber offensivo “agentic”, ma considerata indicativa della direzione verso cui si starebbe muovendo il settore.

A rafforzare questa lettura interviene anche Davide Boglioli, membro del team Vulnerability Assessment di Nozomi Networks, che evidenzia come l’AI stia contribuendo soprattutto a comprimere drasticamente i tempi operativi degli attaccanti.

“Nel 2018 e 2019 il tempo che passava tra la pubblicazione di una vulnerabilità e il suo sfruttamento era di circa quaranta giorni”, spiega Boglioli. “Nel 2023 era sceso a venti giorni, nel 2025 a cinque”.

Oggi, aggiunge, “si parla di attacchi effettuati lo stesso giorno in cui una vulnerabilità viene resa pubblica”. Un’accelerazione che, secondo Boglioli, sta modificando profondamente il rapporto tra difensori e attaccanti negli ambienti industriali, riducendo sempre più il tempo disponibile per intervenire prima che una falla venga sfruttata operativamente.

La cybersecurity industriale è cyber-fisica

Per quanto riguarda infine il proprio ruolo, Nozomi Networks sta cercando di rafforzare il proprio posizionamento in un’area che negli ultimi anni ha assunto una rilevanza crescente: la protezione degli ambienti cyber-fisici, cioè di tutte quelle infrastrutture nelle quali sistemi digitali e processi operativi industriali risultano ormai strettamente integrati.

Davide Ricci ribadisce come uno degli errori più frequenti sia continuare a leggere OT e IoT come una semplice estensione della sicurezza IT tradizionale. Nel mondo industriale, osserva, le logiche operative sono profondamente diverse: cambiano i tempi di aggiornamento, i vincoli di continuità produttiva, i protocolli, i dispositivi e soprattutto gli impatti potenziali di un incidente.

È anche per questo che, secondo il manager, il mercato OT sta progressivamente assumendo caratteristiche sempre più autonome rispetto alla cybersecurity enterprise tradizionale. Un’evoluzione riflessa anche dalle analisi di Gartner, che nel 2025 ha introdotto per la prima volta un Magic Quadrant dedicato ai CPS Protection Systems, le piattaforme di protezione dei sistemi cyber-fisici.

Dal canto suo, Nozomi Networks continua a puntare su un modello fortemente basato sull’ecosistema di partner e system integrator specializzati. In Italia l’azienda opera infatti quasi esclusivamente attraverso integratori certificati, mantenendo un approccio vendor-agnosticconsiderato centrale soprattutto negli ambienti industriali complessi, dove convivono tecnologie, macchinari e protocolli di produttori differenti.

Una posizione che non cambia nemmeno dopo l’acquisizione da parte di Mitsubishi Electric completata a gennaio 2026. Proprio la capacità di operare in ambienti eterogenei — dalle infrastrutture OT tradizionali fino ai nuovi ecosistemi IoT e smart building — viene indicata come uno degli elementi distintivi del modello Nozomi.